CARACTERISTICAS- Herramienta para automatizar el ataque Pixie Dust Attack

- Basado en la versión de PixieWps (1.1) de wiire.

INSTALACION

cd PixieScript_v2.6.3

chmod +x INSTALADOR

./INSTALADOR

Para lanzar la aplicación:

Menú WifiSlax -> Wpa Wps -> PixieScriptSi lo deseamos el instalador nos creará un módulo en nuestro escritorio.

ES NECESARIO TENER CONEXION A INTERNET PARA INSTALAR CORRECTAMENTE EL SCRIPT

ACLARACIONES- El ataque en principio sólo funciona con APs con chipset Ralink, Broadcom y algunos modelos Realtek

- Optimizado para

intentar ser compatible con Ubuntu y derivados, escritorios diferentes a KDE o GNOME necesita pequeña modificación del instalador.

DESCARGA v2.4 PixieScript v2.4 (Antigua)DESCARGA 2.5PixieScript v2.5DESCARGA 2.6.3PixieScript v2.6.3 (Testing)

HISTORIAL DE VERSIONES

2.1

ERRORES SOLVENTADOS :

- Error en la validación de la Mac en el ataque individual que imposibilita usar la opción 3

- Error al tratar con un ESSID que contanga espacios, no debería afecar al ataque pero si al tratamiento de datos posterior.

- Molesta repetición de los datos de la Ap, no afecta al ataque pero no debería salir así.

- Molesto mensaje cuando mato airodump-ng, no afecta al ataque pero no es estético.

- Solventar problemas con los creditos, ya que he obviado sin mala intención a spawn.

MEJORAS:

- Nos marcará en verde el BSSID que se conozca como vulnerable cuando hacemos el scaneo con wash en el ataque completo.

- Añadido script de instalación, al ejecutarlo dará los permisos pertinentes a los archivos y creará un acceso directo en el escritorio.

- Colorines varios

2.2

ERRORES SOLVENTADOS:

- Error a la hora de agregar una mac a la base de datos

- Error si se introduce una mac en blanco

- Admite como buena Mac con más longitud de la debida

MEJORAS:

- Ordena las redes por intensidad de señal.

- Permita elegir que red atacar de la lista.

- Permite atacar todas las redes sin necesidad de intervención.

- Permite modo debug para ver los logs del reaver.

- Permite cambiar la mac de nuestra interface.

- Código de colores en la lista de APs al alcance.

2.3

ERRORES SOLVENTADOS

- Errores varios en el instalador

- Error que afectaba a tarjetas Ralink y no permitia asociarse al AP atacado

- Descuadre en las columnas al mostrar la lista de redes detectadas

2.4

ERRORES SOLVENTADOS

- Error en la visualización de el icono en la carpeta Wireless-Keys del escritorio

- Error a la hora de seleccionar un AP por número

- Problema de eliminación de logs si cerramos la ventana del script

- El script no salia correctamente si no detectaba tarjetas WiFi

- En modo automático si encontraba un Ap locked esperaba intervención del usuario.

2.5

- Script gráfico

- Añadido soporte para actualizar tanto el script como la base de datos de los BSSIDS afectados

- Mejoras varias

2.6

- Añadida compatibilidad con ataque bruteforce a chipsets Realtek.

- Añadidas opciones de control de uso de cpu y proridad de los procesos de bruteforce.

- Añadido opción de recuperar clave WPA en el menú de claves obtenidas.

- Añadido opción de conectarse a un punto de acceso en el menú de claves obtenidas.

- Ahora al actualizar nos respetará la lista propia de bssids vulnerables.

- Arreglado el control de bssids con estado locked.

- Optimizado el script y el instalador para ser compatible con Ubuntu y derivados.

- Ahora las herramientas van en la carpeta del script, y se controla las versiones necesarias de cara a futuros cambios.

- Añadido log del funcionamiento del script de cara a detectar errores que se produzcan (pixiescript.log)

- Mejoras varias en el código.

2.6.1

- Solventado el error que no encontraba redes WPS a la hora de escanear (Todo el merito para USUARIONUEVO )

2.6.2

- Solventado el error que afectaba a encontrar redes WPS en modo live.

- Modificación en reaver que permite recuperar la key WPA aunque el pin no cumpla con la regla checksum.

- Añadida función para evitar que se ejecute el script si anteriormente no hemos ejectudo el instalador.

- Modificación de pixiewps de cara a el funcionamiento interno del script.

- Arreglado el problema de fallar la actualización del script desde el propio script.

2.6.3

- Solventado error cambio de mac manual.

- Arreglado el problema de que al cerrar el script en medio de un ataque quedaban procesos colgados.

- Añadida opción -n a la recuperación de la clave WPA.

- Solventado descordinación del tiempo de ataque después de intentar recuperar la clave WPA.

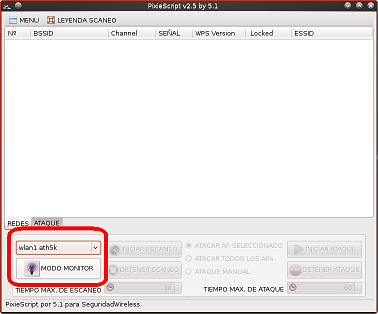

USOEsta es la interface principal, lo primero que haremos será elegir la tarjeta a usar y pulsar en modo monitor

Elegimos el tiempo de scaneo y pulsamos iniciar escaneo, pasado el tiempo deseado nos aparecerán las redes detectadas con un icono a la izquierda.

Tenemos tres tipos de ataques que podremos seleccionar, una vez hecho pulsar en iniciar ataque.

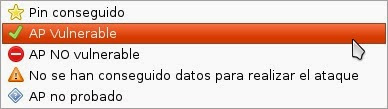

Estos son los diferentes iconos que os aparecerán, los podeis consultar en la barra de menú.

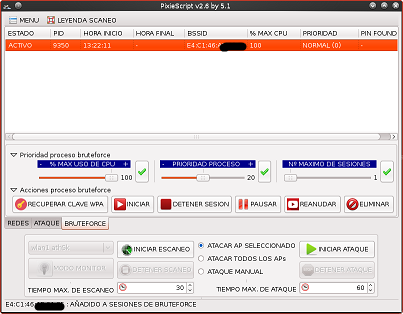

Cambiamos a la pestaña de ataque y vermos los detalles de este.

Si el ataque es exitoso nos aparecerá algo así al finalizarlo (En modo automatico no)

Detalle de la nueva opción de bruteforce, el propio script nos avisará si al atacar podemos enviar el BSSID a una sesión de bruteforce.

Podremos definir uso de CPU por cada sesión, proridad del proceso y sesiones máximas de bruteforce.

Las opciones que encontraremos en el menu

En cambio de mac tendremos estas dos opciones

En actualizar ...

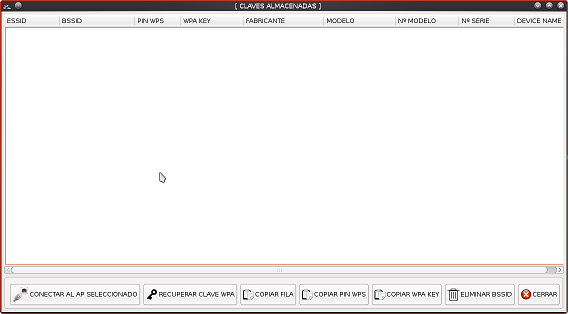

Y por último en claves, pudiendo exportar las claves almacenadas o verlas si pulsamos ver.

Aquí veriamos las claves almacenadas, si pulsamos en los botones de abajo podemos copiar al portapapeles la clave deseada (Pin o Wps)

Tambien podremos conectar a un punto de acceso que tengamos en esta lista, o recuperar una clave wpa si no la conseguimos en el primer ataque.

LISTA DE APs AFECTADOS QUE YO SEPA

LISTA DE APs AFECTADOS QUE YO SEPA00:02:6F

00:05:CA

00:0C:F6

00:14:5C

00:19:15

00:1D:D3

00:1D:D4

00:22:75

00:22:F7

00:26:5B

00:4F:81

00:A0:26

08:7A:4C

0C:96:BF

14:CF:E2

18:17:25

20:08:ED

20:73:55

24:09:95

58:1F:28

5C:35:3B

60:E7:01

62:23:3D

62:53:D4

62:55:9C

62:6B:D3

62:7D:5E

62:A8:E4

62:C0:6F

62:CB:A8

68:A0:F6

68:B6:FC

6A:23:3D

6A:3D:FF

6A:96:BF

6A:A8:E4

6A:C0:6F

6A:C6:1F

6A:CB:A8

6A:CD:BE

6C:B0:CE

72:23:3D

72:3D:FF

72:55:9C

72:6B:D3

72:7D:5E

72:C0:6F

72:CB:A8

72:CD:BE

74:DA:38

80:1F:02

8C:09:F4

90:0D:CB

90:1A:CA

90:C7:92

AC:B3:13

B2:46:FC

BC:14:01

C8:D3:A3

D0:7A:B5

DC:53:7C

E8:3E:FC

E8:CD:2D

E8:ED:05

F4:C7:14

F8:1B:FA

F8:63:94

F8:8B:86

F8:C3:46

Si descubrís alguna más, postead y las iré añadiendo, nos beneficiaremos todos.

Agradecer a USUARIONUEVO y Geminis Demon por la ayuda prestada.

Agradecer a toda la gente que colabora en el proyecto Pixiewps del foro KaliLinux

Saludos y espero que os guste

ANTES DE PLANTEAR UN PROBLEMA CON EL SCRIPT, LEE ESTO

PROBLEMA : Mi RESOLUCION NO ME PERMITE VER CORRECTAMENTE LA INTERFACE

SOLUCION : Abre el programa, despues pincha con boton derecho del raton en la barra superior, mas acciones, preferencias especiales de la aplicacion, tamaño y posicion,y alli marcar la casilla de tamaño y forzar.

PROBLEMA : MENSAJE DE ERROR : sh: /opt/PixieScript/PixieScript.sh: Permiso denegado

SOLUCION : DESDE UNA TERMINAL : chmod +x /opt/PixieScript/PixieScript

PROBEMA : No se han detectado redes con WPS activo

SOLUCION : Instala la versión 2.6.3

PROBEMA : Cuando intenta recuperar una clave WPA se descontrola el tiempo de ataque

SOLUCION : Instala la versión 2.6.3

PROBEMA : Mensaje de formato no válido al cambiar la Mac de forma manual

SOLUCION : Instala la versión 2.6.3